|

火绒企业版安全软件存在命令执行“0-Day”漏洞及通告说明时间:2021-03-10 我们关注到微信号“国网公司网络安全实验室”发布的文章《火绒安全软件存在命令执行“0-Day”漏洞》。火绒企业版代理商工程师在第一时间查看后确认该现象不属于火绒安全软件的漏洞。

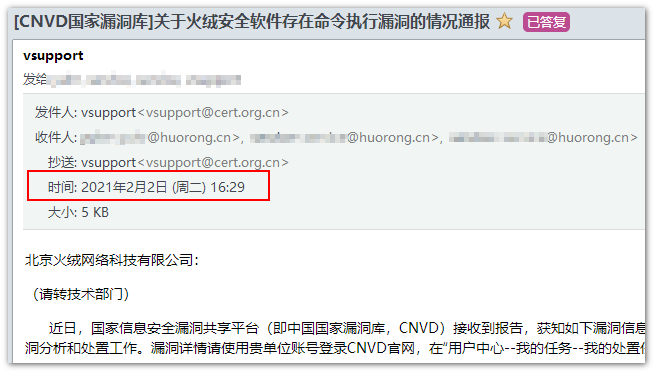

该文章中附的CNVD官方发布的“原创漏洞证明”证书,经查看该证书上的“收录时间”为2021年1月,我们于2021年2月收到CNVD的官方通知邮件,如下图:

火绒工程师查看后确认该现象不属于漏洞,具体原因为:命令行修改用户账户密码是火绒的系统加固防护项,该功能只对系统原生程序名称触发的操作进行拦截。

随后我们于第一时间将查看结果返回给CNVD官方邮件。目前在CNVD官方网站不存在相关“漏洞”,如下图:

我们已经就该问题尝试联系微信号“国网公司网络安全实验室”,截至发稿前没有收到回复。

火绒作为一家安全厂商,一直在致力于维护终端安全,还请广大用户不必担忧。同时,如果大家在使用火绒产品过程中发现任何问题,可随时通过火绒官方渠道反馈,我们会在第一时间内跟进处理。

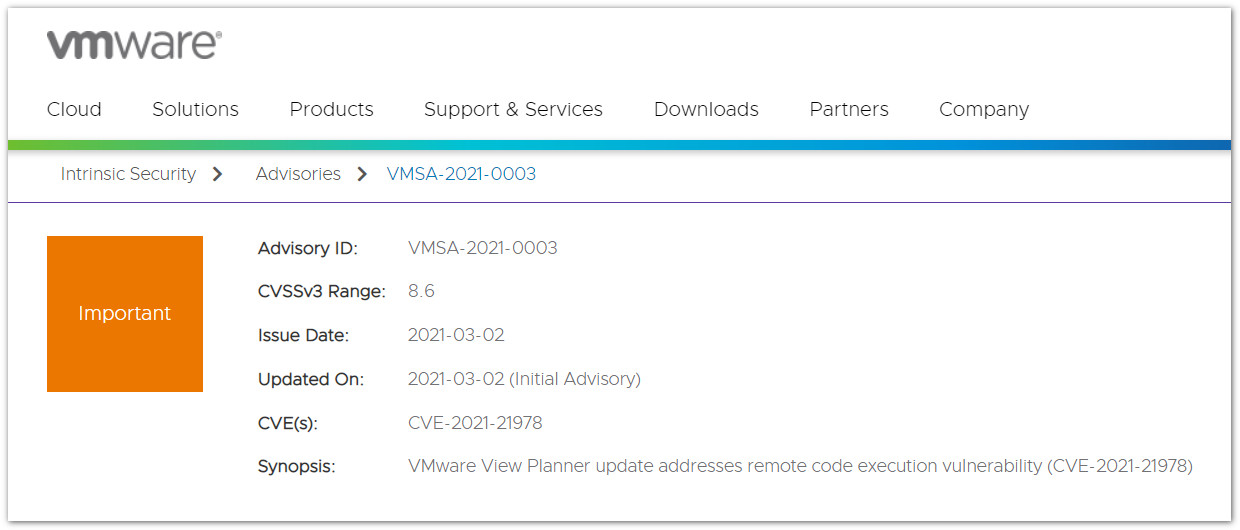

我们也会继续就该情况与CNVD及“国网公司网络安全实验室”进行沟通。 VMware View Planner 远程代码执行漏洞(CVE-2021-21978)通告 3月2日,VMware官方发布了其旗下产品VMware View Planner存在的一个远程代码执行漏洞(CVE-2021-21978)的安全通告。该漏洞会导致未经授权的攻击者可以上传恶意文件,从而执行远程代码。目前该漏洞的利用代码(PoC)已经公开,我们建议相关用户及时安装修复补丁进行防护,以免遭受黑客攻击。

漏洞详情 因该产品未对文件上传的参数进行严格校验,未经授权的攻击者可通过网络访问存在该漏洞的View Planner Harness并上传文件,并可在特定情况下达到远程代码执行的目的。

风险等级 VMware官方评级为重要(Important) CVSSv3:8.6

影响范围 VMware View Planner 4.6

修复建议 下载VMware官方更新补丁:View Planner 4.6 Security Patch 1 |